Назови свое имя - подробно о 4 типа двухфакторной аутентификации в интернете

- Подтверждение по SMS

- Аутентификация с помощью программного приложения

- Push-аутентификация

- FIDO U2F / Ключи безопасности

- Бонус: бэкап-коды

Двухфакторная аутентификация (или 2FA - Two-Factor Authentication) - это один из лучших способов улучшить безопасность учетных записей онлайн. К счастью, она все чаще встречается в интернете. Обычно, всего несколько кликов в настройках обеспечивают дополнительный уровень безопасности для учетных записей, в дополнение к стандартному пароля.

Веб-ресурс защищен с помощью 2FA, кроме ввода пароля к учетной записи также спросит у вас дополнительный секретный код, который вы можете получить на телефон или специальный ключ безопасности USB. После пароля вы вводите код из текстового сообщения или мобильного приложения, или подключаете ключ безопасности к входу в систему. Срок 2FA имеет несколько синонимов - Multi-Factor Authentication (MFA), двухступенчатая проверка (2SV) или Login Approvals. И независимо от названия, главная задача 2FA одинаковое: даже если кто-то посторонний узнает ваш пароль, он не сможет получить доступ к учетным записям без ввода секретного кода с телефона или специального ключа безопасности. Всего существует четыре основных типа 2FA, и полезно знать их преимущества и недостатки. Некоторые сайты предлагают только один вариант 2FA, но иногда есть возможность выбирать несколько различных вариантов.

Следует отметить, что дополнительный уровень защиты через 2FA не означает, что вы можете «расслабиться» и использовать слабый пароль. Всегда создавайте уникальные, надежные пароли для каждого из ваших учетных записей, а 2FA используйте в качестве верхнего уровня защиты, который усилит безопасность.

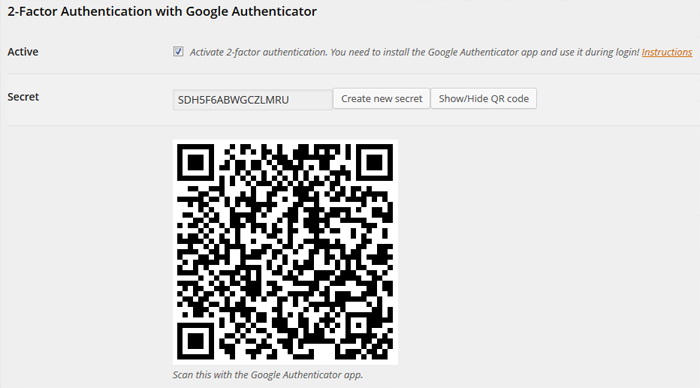

Подтверждение по SMS

В случае активации двухфакторной идентификации через SMS вам нужно указать номер телефона. В следующий раз, при авторизации на телефон поступит SMS с коротким кодом доступа (от 4 до 8 цифр), который нужно будет ввести в дополнение к паролю. Это очень популярная и универсальная технология, поскольку большинство людей имеют мобильные телефоны, поддерживающие SMS. Такой метод значительно усиливает безопасность аккаунта в сравнении с введением только логина и пароля.

При использовании двухфакторной аутентификации с подтверждением по SMS вы, кроме пароля, ввести код из SMS. Таким образом злоумышленник, узнал ваш пароль, не сможет получить доступ к вашему аккаунту без мобильного телефона

Однако есть и недостатки. Некоторые люди не захотят покидать свой номер телефона на сайтах или других платформах. Еще хуже, когда сайты используют номер для рассылки рекламы, отслеживание переходов и сброса паролей. Кстати, разрешение на сброс пароля с помощью мобильного телефона является серьезной проблемой, поскольку это означает, что злоумышленники, которые смогут завладеть вашим телефонным номером или по телефону, получат доступ и к учетной записи, даже не зная пароль.

Еще одно осложнение - вы не сможете войти в систему с помощью SMS 2FA, если ваш телефон разрядился или нету мобильной сети. Это особенно актуально во время пребывания за границей.

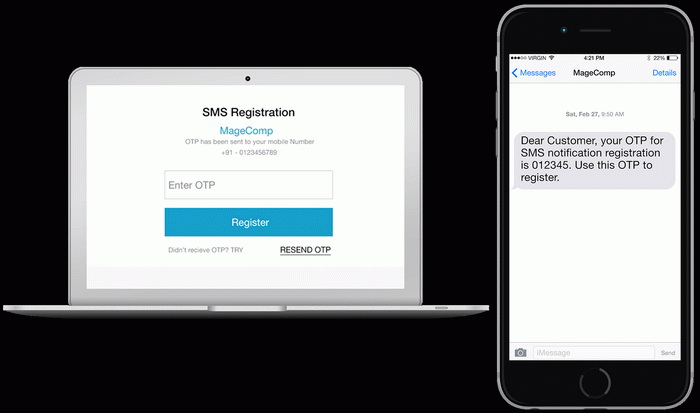

Аутентификация с помощью программного приложения

Другой вариант двухфакторной аутентификации на телефоне - это использование программы, которая генерирует коды локально на смартфоне на основе секретного ключа. Например, существует очень популярный генератор кодов от Google, также стоит отметить бесплатный FreeOTP. Этот метод двухфакторной аутентификации называется Time-based One Time Password (TOTP) - одноразовый пароль на основе времени - и является частью архитектуры открытой аутентификации (OATH). Важно: OATH не следует путать с OAuth, последняя - это технология типа «Войти через Facebook» или «Войти с помощью Twitter».

Если сайт использует этот тип 2FA, он сгенерировать QR-код, содержащий секретный ключ. В свою очередь, вы должны отсканировать QR-код с помощью мобильного приложения на смартфоне. После сканирования программа будет генерировать новый 6-значный код каждые 30 секунд. Подобно SMS 2FA, вам придется ввести один из этих кодов, кроме логина и пароля для входа.

Сайт имеет сгенерировать QR-код, содержащий секретный ключ. Пользователь должен отсканировать этот QR-код с помощью мобильного приложения на смартфоне

Этот тип 2FA лучше, чем SMS 2FA, ведь вы можете использовать ее, даже если телефон не подключен к мобильной сети, а также потому, что секретный ключ хранится физически на вашем телефоне. Если кто-то завладеет вашим номером телефона, он все равно не сможет получить коды 2FA. Но есть серьезные недостатки: если сам аппарат разрядился или украден, и у вас нет распечатанных кодов или сохраненной копии оригинального QR-кода, вы можете потерять доступ к своей учетной записи. По этой причине многие сайты предлагают вам активировать SMS 2FA только как резервный вариант. Кроме того, если вы часто авторизируетесь на разных компьютерах, не очень удобно каждый раз разблокировать телефон, запускать приложение и вводить код.

Push-аутентификация

Некоторые технологии, такие как Duo Push и метод Trusted Devices от Apple, посылают запрос на один из ваших устройств при входе в систему. Запрос покажет, что кто-то (возможно, вы) пытается войти в систему, а также определит местоположение такого пользователя. После этого вы можете принять или отклонить попытку входа.

Метод 2FA имеет два преимущества: подтверждение запроса удобнее, чем введение кода, и устойчивее к фишинга. Ведь при использовании SMS и программного приложения аутентификации, фишинговый сайт может спросить о вашем код дополнительно к паролю и перенаправить этот код на легитимный сайт при входе в систему. Поскольку 2FA с использованием метода Push обычно отражает приблизительное местоположение на основе IP-адреса, с которого было введено логин, а большинство фишинговых злоумышленников не работают по тем же диапазонов IP-адресов, которые жертвы, вы сможете обнаружить фишинг-атаку, если определите , что прогнозируемое местоположение отличается от вашей фактической локации. Однако это требует, чтобы вы уделяли пристальное внимание подобным индикаторам безопасности. И поскольку местоположение оценивается примерно, то многие просто игнорирует любые аномалии. Таким образом, дополнительная защита от фишинга, который здесь предоставляется, ограничен.

Алгоритм действия Duo Push следующий: вводите логин-пароль для входа в аккаунт, сайт посылает вам запрос на смартфон: «Кто-то пытается зайти в ваш аккаунт. Это вы или нет? ». Вы должны подтвердить, что это вы

Недостатки технологии push: метод не стандартизирован, поэтому у вас не будет большого выбора приложений аутентификации. Кроме того, вы не сможете достичь консолидации всех своих основных данных в одном приложении. Также этот способ требует надежного интернет-соединения, тогда как программа типа Генератор кодов не требует ни подключения, а SMS-сообщения могут работать даже на примитивных телефонах, которые поддерживают только SMS.

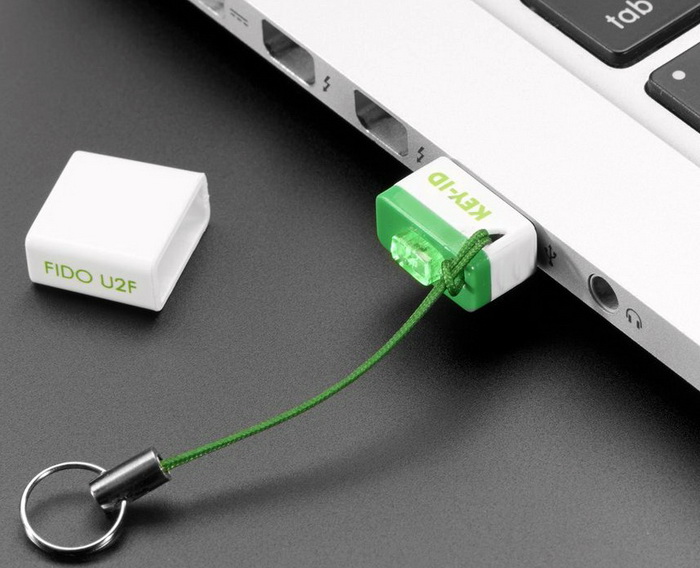

FIDO U2F / Ключи безопасности

Универсальный второй фактор (Universal Second Factor, U2F) - относительно новый стиль 2FA, что обычно использует небольшие устройства USB, NFC или Bluetooth Low Energy (BTLE), которые часто называются «ключи безопасности». Чтобы настроить его, вы регистрируете на сайте устройство U2F. Далее сайт предложит подключить устройство и коснуться его, чтобы позволить авторизацию.

Подобно push-технологии, это означает, что вам не нужно вводить коды. Ведь устройство U2F распознает сайт, на котором вы находитесь, и отвечает кодом, который является специфическим именно для этого сайта. Это означает, что U2F-метод является фишинг-защищенным, поскольку браузер передает имя сайта при коммуникаций с устройством U2F, и устройство U2F отвечать на сайты, в которых он не был зарегистрирован. U2F также хорошо разработан с точки зрения конфиденциальности: вы можете использовать один и тот же U2F устройство для нескольких сайтов, но у каждого из них устройство записано под другим идентификатором, поэтому невозможно использовать единую уникальную идентификацию устройства для отслеживания.

Среди недостатков U2F - слабая поддержка этой технологии браузерами, мобильными устройствами, также она довольно дорога. Сейчас только Chrome поддерживает U2F, хотя Firefox также работает над реализацией технологии. Кроме того, поддержка среди мобильных устройств недостаточна, поскольку большинство устройств U2F используют USB-порт.

U2F-устройства удобны в использовании, устойчивы к фишинга, но довольно дорогие: от $ 10 до $ 20

Есть несколько устройств U2F, которые работают с мобильными телефонами через NFC и BTLE. Кстати, NFC поддерживается в Android. Разработчики из Apple не позволяют программным приложениям в iOS взаимодействовать с аппаратным обеспечением NFC, препятствует эффективному использованию NFC U2F.

Устройство BTLE менее удобен, так как требует мощного аккумулятора, а процесс спарринга менее интуитивный, чем касания устройства NFC. Однако недостаточная мобильная поддержка не означает, что использование U2F не позволяет войти в систему на мобильных устройствах. Большинство сайтов, которые поддерживают U2F, также поддерживают TOTP и резервные коды. Вы можете одновременно входить на свое мобильное устройство с помощью одного из этих вариантов, одновременно используя свой устойчивый к фишинга U2F устройство для входа в ПК. Это особенно эффективно для мобильных сайтов и приложений, которые требуют только один раз войти в систему и оставаться на связи.

Наконец, если предположить, что вы уже имеете смартфон, то большинство других методов 2FA являются бесплатными для вас. В то время как устройства U2F стоят от $ 10 до $ 20.

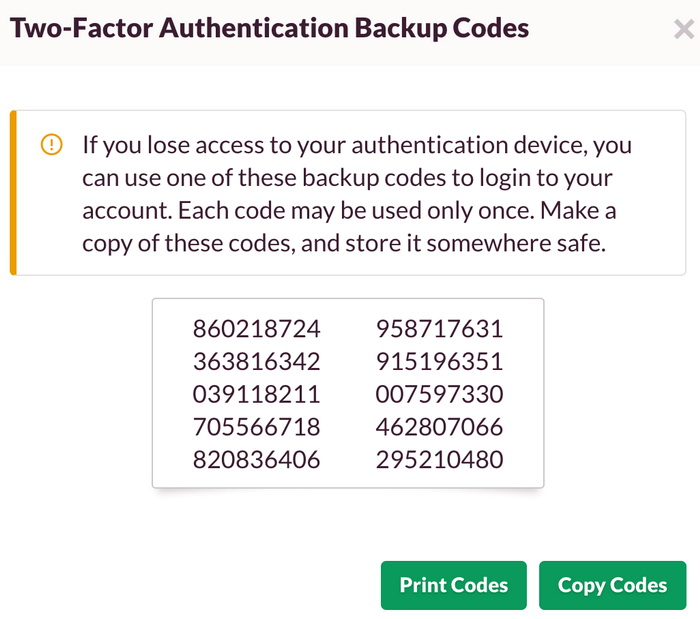

Бонус: бэкап-коды

Некоторые сервисы предоставляют 10 кодов резервного копирования, которые можно распечатать на бумаге и применить, если телефон не работает или вы потеряли свой ключ безопасности. Независимо от того, какой метод 2FA вы выбрали, лучше спрятать эти резервные коды в защищенном месте, чтобы никто не мог использовать их для входа к вашему аккаунту.

Коды резервного копирования можно напечатать и применить если телефон не работает или вы потеряли свой ключ безопасности

Более интересным:

источник: Electronic Frontier Foundation

Похожие

Проверьте сетевое подключение вашего принтера с помощью команды PINGСодержание: Проверьте сетевое подключение вашего принтера с помощью команды PING Эта статья содержит информацию о «Тестировании сетевого подключения вашего принтера с помощью команды PING» 1. Проверьте сетевое подключение вашего принтера с помощью команды PING Команда ping - это команда командной строки, которая проверяет способность исходного компьютера достигать определенного сетевого назначения. Команда Центрирование нескольких DIV с помощью CSS

... ситуация, когда вы хотите центрировать несколько элементов (может быть, элементы <div> или другие элементы блока) на одной строке в области фиксированной ширины"> В какой-то момент может возникнуть ситуация, когда вы хотите центрировать несколько элементов (может быть, элементы <div> или другие элементы блока) на одной строке в области фиксированной ширины. Центрирование одного элемента в фиксированной области легко. Просто добавьте margin: auto и фиксированную ширину к элементу, Обзор системы защиты BeOn Home: безопасность с помощью интеллектуальных светодиодных ламп

Если вы видели одну светодиодную лампочку, вы видели их все, верно? Не тогда, когда эта лампочка является частью системы защиты дома BeOn. Мы впервые рассказали вам об этом продукте, когда он был предмет кампании краудфандинга больше года назад. Теперь, когда вы можете купить один, не так ли? Я постараюсь ответить на этот вопрос здесь. Луковицы Беона Как установить неофициальные плагины KODI (новые репозитории)

KODI - это медиаплеер, адаптированный для управления с пульта дистанционного управления, телефона или планшета. Есть много плагинов, которые позволяют вам транслировать видео с сайтов по всему миру и в Польше. Как установить их в KODI, используя неофициальные репозитории? Виджет в Google Maps - новое приложение для iOS

Приложение Google Maps для iOS только что получило небольшое обновление. Новый виджет в Картах Google, который может отображаться даже на экране блокировки, является очень полезным дополнением. Карты Google для iOS - это цифровые карты, которые не поставляются напрямую от производителя. Однако из-за высокого качества сервиса Google многие люди устанавливают приложение Google Maps и отказываются от использования системы Apple Maps. Новая Как проверить трафик в сети. Что такое трафик в интернете

... приложения есть и у пользователей различных социальных сетей. Бонусы. Можно просто отправить «?» На короткий номер 5340. В ответ придет информация об остатке трафика. Сделать это можно, вставив SIM-карту в мобильный телефон или через специальную программу от МТС. Узнать сколько осталось трафика на МТС модеме можно позвонив по номеру 0890. Как узнать, сколько осталось трафика Программы для раздачи wifi: как раздавать Wi-Fi с ноутбука

... с ноутбука или с компьютера, имеющего соответствующий беспроводной адаптер"> Сегодня поговорим о том, как раздавать интернет по Wi-Fi с ноутбука или с компьютера, имеющего соответствующий беспроводной адаптер. Для чего это может понадобиться? Например, Вы приобрели планшет или телефон и хотели бы дома выходить в Интернет из него, не покупая при этом роутер. В этом случае, вы можете раздавать Wi-Fi с ноутбука, подключенного к сети как проводным, так и с помощью беспроводного подключения. ... помощью инструментов, которые поддерживают различные клиенты автоматизации. Связь осуществляется ч...

... помощью инструментов, которые поддерживают различные клиенты автоматизации. Связь осуществляется через ПК с использованием подключения GigE Ethernet. В качестве выходного интерфейса программное обеспечение для профилирования BeamGage помогает анализировать лазерный источник в режиме реального времени. Программное обеспечение поставляется в двух версиях, стандартной и профессиональной. BeamGage PRO, обновленная версия BeamGage STD, имеет дополнительные разделы, называемые интерфейсом Как обновить ваши старые карты Minecraft для плавного перехода к новым биомам

Обновление Minecraft, чтобы получить доступ к новейшим функциям, всегда весело, если только оно не ломает ваши старые карты и не создает на них огромные и уродливые артефакты. Продолжайте Получите бесплатный хостинг с помощью Dropbox, Google Drive или OneDrive

Реклама Хотите разместить простой сайт? Вы, вероятно, будете счастливы с хорошим дешевым веб-хостингом. Пока есть тонны классно бесплатные веб-хосты чтобы выбрать из, мы не рекомендуем этот путь, потому что бесплатный веб-хостинг имеет много недостатков

Комментарии

Какие задачи должны выполнять сотрудники с помощью вики?Какие задачи должны выполнять сотрудники с помощью вики? Здесь определенные варианты использования, а также конкретное использование Wiki в этих случаях должны быть определены заранее. С самого начала вам нужно выбрать относительно узкое определение для ориентации вики относительно вариантов использования. В то же время было бы идеально поддерживать общую перспективу. «Думай масштабно, начинай с малого, действуй сейчас» - разумная рекомендация, которую часто слышат из-за влияния Филлис Пиотроу После 1 октября поддержку приложения прекратите?

Это вы или нет?

Теперь, когда вы можете купить один, не так ли?

Как установить их в KODI, используя неофициальные репозитории?

Можно просто отправить «?

Для чего это может понадобиться?

Какие задачи должны выполнять сотрудники с помощью вики?